IDC Japanが2023年に発表した「2022年 国内DevOps/開発プラットフォームユーザー動向調査」によると、国内企業のDevOpsの実践率は年々上がり続け、2022年には59.3%に達しました。

DevOpsの導入が広がる中で、セキュリティを開発プロセスに組み込む「DevSecOps」にも注目が集まっています。DXを推進する企業ほどセキュリティを重視し、開発と運用のスピードを損なわずにリスクを低減する動きが見られます。

しかし、セキュリティ対策が後回しになり、脆弱性を抱えたままリリースを続けると、重大なインシデントにつながりかねません。競争が激化する市場では、セキュリティの問題が企業の成長を妨げるリスクになりつつあります。

本記事では、DevSecOpsの基本から、注目される背景、DevOpsやアジャイル開発との違い、メリット、導入の課題と対策、導入手順、活用ツール、成功事例までを紹介します。DevSecOpsの導入を検討している方は、ぜひお役立てください。

「DevSecOpsを導入したいが、何から始めればよいかわからない」という方もいるのではないでしょうか。

アイスリーデザインでは、開発体制の構築からセキュリティの統合まで一貫して支援しています。構想段階でも構いませんので、お気軽にご相談ください。

DevSecOpsとは

DevSecOps(Development, Security, and Operations)は、開発・セキュリティ・運用を一体化させたソフトウェア開発の考え方です。

ここでは、DevSecOpsの基本と背景を説明します。

DevSecOpsの定義と3つの構成要素

DevSecOpsは、開発(Dev)、セキュリティ(Sec)、運用(Ops)の3つの領域を統合したソフトウェア開発手法です。従来、セキュリティはリリース直前に対応するものとされていましたが、DevSecOpsではセキュリティを開発の初期段階から組み込みます。

3つの構成要素の役割は以下のとおりです。

| 構成要素 | 役割 |

|---|---|

| Dev(開発) | アプリケーションの設計・実装・テストを担う |

| Sec(セキュリティ) | 脆弱性の検出やアクセス制御、コンプライアンス対応など、ソフトウェアの安全性を確保する |

| Ops(運用) | インフラの管理やデプロイの自動化、監視を通じてシステムの安定稼働を支える |

DevSecOpsでは、この3つの領域が連携し、開発の初期段階からセキュリティを考慮します。この考え方は「セキュリティ・バイ・デザイン」とも呼ばれ、あらかじめセキュリティ要件を設計に織り込むことで、後工程での手戻りを減らし、品質と開発スピードの両立を目指すことができます。

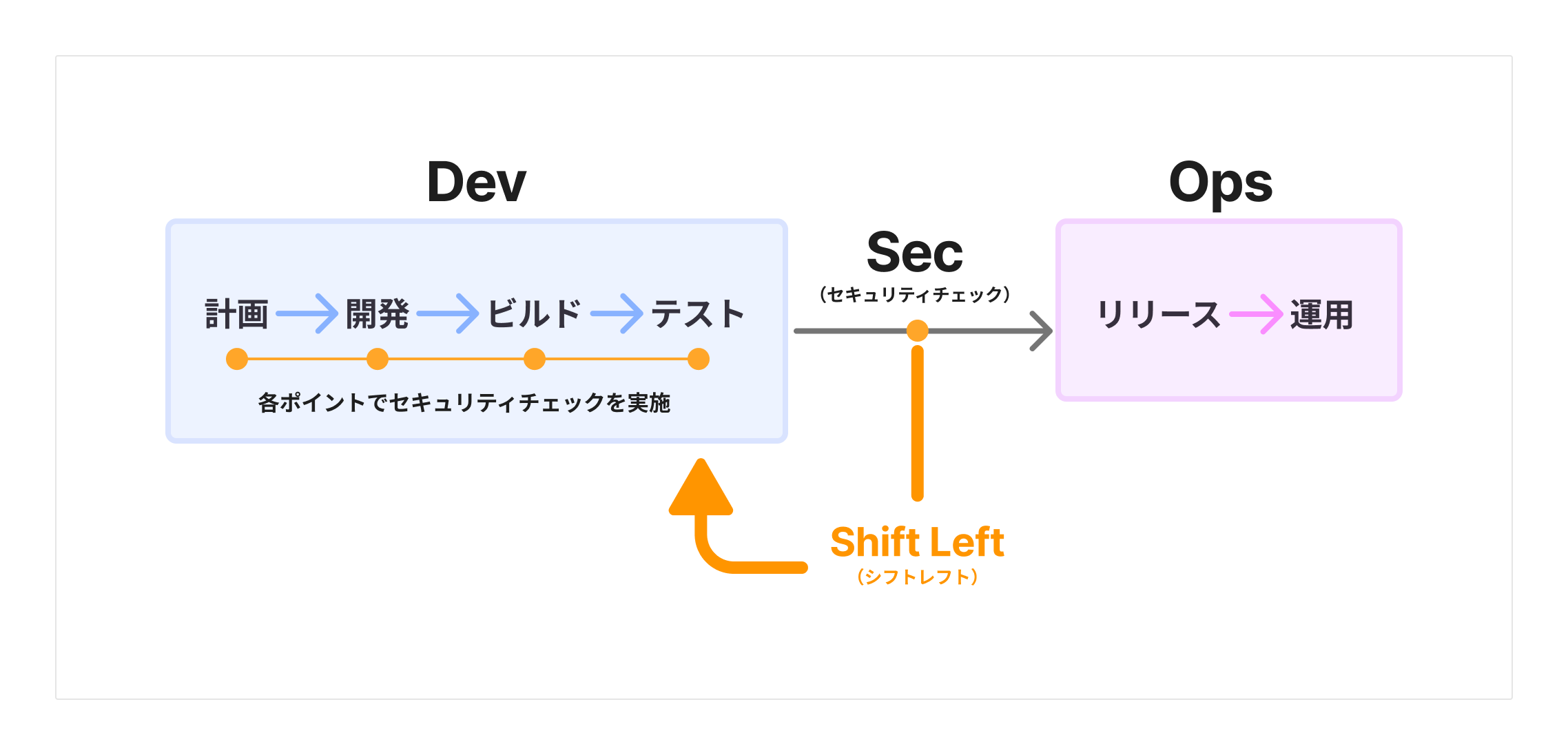

シフトレフト(Shift Left)とは

DevSecOpsを支える中心的な考え方が「シフトレフト(Shift Left)」です。従来、セキュリティチェックは開発の終盤で実施されていましたが、それを開発の初期段階に前倒しするアプローチを指します。

シフトレフトを取り入れた開発の流れを図で表すと、以下のとおりです。

「Sec」が右端(開発の後半)にあったのを、左(開発の初期)に移すことで、早い段階からセキュリティリスクを減らせます。

シフトレフトを実現する施策としては、以下のようなものがあります。

- SAST(静的アプリケーションセキュリティテスト)をCI/CDパイプライン(継続的インテグレーション/継続的デリバリーの自動化プロセス)に組み込み、開発段階で脆弱性をチェックする

- セキュリティのルールをコードとして定義(Policy as Code)し、開発者が自動的にガイドラインを守れるようにする

- 開発者自身がセキュリティを学び、実装段階でセキュリティリスクを減らす(DevとSecの融合)

こうした取り組みを通じて、開発スピードとセキュリティを両立しながら、品質の高いソフトウェアを提供できます。

DevSecOpsが注目される背景

DevSecOpsが注目される背景には、DevOpsの普及とサイバー攻撃の増加があります。

DevOpsの導入によって、ソフトウェアのリリース速度は大きく向上しました。しかし、後から追加する形のセキュリティ対策では対応が追いつかず、脆弱性を含んだままソフトウェアが出回るリスクが高まりました。

DevOpsについて詳しく知りたい方はこちらの記事をご覧ください。

サイバー攻撃も年々巧妙になっています。ソフトウェアサプライチェーン攻撃(開発プロセスや開発ツールを狙い、企業のシステムへ侵入する攻撃)やゼロデイ脆弱性の悪用(パッチ適用前の脆弱性を狙う攻撃)が増加しています。

2023年にはファイル転送ソフト「MOVEit」のゼロデイ脆弱性が悪用され、多くの企業が情報漏えいの被害を受けました。開発段階からセキュリティを組み込む必要性が、改めて認識される出来事でした。

法規制の面でも、2022年施行の改正個人情報保護法や、2023年の「サイバーセキュリティ経営ガイドライン Ver3.0」によって、企業のセキュリティ責任が重くなっています。AIを活用した開発が広がる中で、生成AIによる新たな攻撃手法やAI生成コードの脆弱性といったリスクも懸念されており、DevSecOpsへの関心が高まっています。

日本におけるDevSecOpsの導入状況

日本企業のサイバーセキュリティ対策は進みつつあるものの、企業規模による差が課題です。

IPAの「DX動向2025」によると、従業員1,001人以上の企業では「特にセキュリティ対策を実施していない」と回答した割合が0.5%にとどまる一方、100人以下の企業では34.6%に上ります。

中小企業ほどセキュリティへの取り組みが遅れており、DevSecOpsの導入が難しい状況が続いています。

導入が進みにくい要因として、以下の3つが挙げられます。

| 要因 | 内容 |

|---|---|

| レガシーシステムの維持 | 古いシステムを使い続ける企業が多く、新しい開発手法を取り入れにくい |

| セキュリティ専門人材の不足 | 開発者にもセキュリティの知識が必要だが、日本では教育が十分に進んでいない |

| 経営層の理解不足 | 「セキュリティはコスト」と捉え投資を渋る傾向がある。ツール導入・人材育成には継続的な投資が必要だが、短期利益を優先する企業が多い |

それでも、大手企業やクラウドサービスを活用する企業ではDevSecOpsの導入が広がっています。金融、医療、IT業界ではセキュリティリスクが事業の継続に直結するため、積極的に取り組みが進められています。

DevOps・アジャイル開発との違い

DevSecOpsと混同されやすい概念に、DevOpsとアジャイル開発があります。

ここでは、それぞれの違いと関係を説明します。

DevOpsとDevSecOpsの違い

DevOpsは、開発(Dev)と運用(Ops)の連携を強化し、リリース頻度やシステムの安定性を高めることを目的とした考え方です。DevSecOpsは、このDevOpsにセキュリティ(Sec)の視点を統合したアプローチです。

両者の違いを整理すると、以下のとおりです。

| 観点 | DevOps | DevSecOps |

|---|---|---|

| 目的 | 開発と運用の連携によるリリースの高速化・安定化 | 開発・運用へのセキュリティ統合による安全性と速度の両立 |

| セキュリティの扱い | リリース前後の別工程として実施 | 開発初期から全フェーズに組み込み |

| 対象フェーズ | 開発〜デプロイ〜運用 | 設計〜開発〜テスト〜デプロイ〜運用(全工程) |

DevOpsではセキュリティが後付けになりやすいのに対し、DevSecOpsでは開発の初期段階からセキュリティを組み込む点が一番の違いです。

アジャイル開発との関係

アジャイル開発は「開発の進め方」を指す概念で、DevOpsやDevSecOpsとはレイヤーが異なります。アジャイル開発は短いサイクル(イテレーションやスプリント)で計画・実装・テストを繰り返しながら、仕様変更やユーザーのフィードバックに柔軟に対応する開発手法です。

一方、DevOpsやDevSecOpsは「チーム間の連携体制」を指します。アジャイル開発で頻繁にリリースを繰り返す中で、開発チームと運用チームの連携を強化するのがDevOps、そこにセキュリティチームとの連携を加えたのがDevSecOpsです。

つまり、アジャイル開発という「進め方」の上に、DevOps・DevSecOpsという「体制」が乗る関係にあります。両者は対立する概念ではなく、組み合わせて活用するものです。

アジャイル開発とDevOpsの違いについて詳しく知りたい方はこちらの記事をご覧ください。

DevSecOpsを導入するメリット

DevSecOpsの導入によって、開発チームとビジネスの両方にメリットが生まれます。

ここでは、開発側とビジネス側の視点に分けて説明します。

セキュリティの強化

開発の初期段階からセキュリティを組み込むことで、リスクの早期発見と対応が可能になります。

| 視点 | メリット |

|---|---|

| 開発サイド | ・CI/CDパイプラインに脆弱性の自動スキャンを組み込み、人的ミスを減らせる ・定期的なセキュリティテストにより、新たな脆弱性も素早く発見・修正できる |

| ビジネスサイド | ・サイバー攻撃やデータ漏洩のリスクが下がり、ブランド価値や信頼性の向上につながる ・インシデント対応コストを抑えられる ・GDPRやISO 27001といったコンプライアンス要件にも対応しやすくなる |

セキュリティを後工程に回す場合と比べ、問題の早期発見によって修正コストも下がります。

開発スピードの向上とコスト削減

セキュリティチェックの自動化により、手戻りが減り開発の流れがスムーズになります。

| 視点 | メリット |

|---|---|

| 開発サイド | ・開発初期から自動チェックを組み込むことで、終盤での大幅な修正を防げる ・セキュリティ専門チームからの指摘を待つ時間がなくなり、開発者が本来の業務に集中しやすくなる ・自動テストやコード分析ツールの活用で、手作業によるチェックの負担を減らせる |

| ビジネスサイド | ・市場投入までの時間を短縮でき、競争力が上がる ・セキュリティ事故による賠償・復旧コストを未然に防げる ・セキュリティチェックや運用管理の自動化で、人的コストも抑えられる |

開発スピードとコストの両面で、早期にセキュリティを組み込む効果が表れます。

チームの生産性と品質の向上

セキュリティ対策が開発プロセスに統合されることで、チーム間の連携がスムーズになります。

| 視点 | メリット |

|---|---|

| 開発サイド | ・セキュリティチームとの確認作業が減り、開発者の負担が軽くなる ・開発者自身がセキュリティを意識してコードを書くようになり、プログラムの品質が上がる ・テストの自動化により、バグや脆弱性の再発を防ぎやすくなる |

| ビジネスサイド | ・役割分担が明確になり、プロジェクトの進行がスムーズになる ・組織全体のセキュリティリテラシーが向上し、特定チームへの依存が減る ・サービスのダウンタイムが減り、ユーザー満足度や企業の信頼性向上につながる |

組織全体でセキュリティに取り組む体制が整うことで、品質と生産性の両方を高められます。

DevSecOpsの導入ステップ

DevSecOpsを導入するには、DevOpsの基盤を構築した上でセキュリティを組み込んでいく流れが一般的です。DevOpsの構築段階からセキュリティ意識を持っておくと、移行がスムーズになります。

それぞれのステップでやるべきことを説明します。

ステップ1:DevOps基盤を構築する

まず、DevSecOpsの土台となるDevOps環境を整えます。開発・運用の自動化と効率化を段階的に進めていきます。

アジャイル開発の導入

迅速かつ安定したリリースを実現するために、アジャイル開発を導入します。

アジャイル開発とは短い開発サイクルを繰り返しながら継続的に機能を改善していく手法で、スクラム(チームで役割を分担しながら短期間のスプリントを繰り返す方法)やカンバン(タスクの進行状況を視覚化し、効率よく管理する方法)といったフレームワークを活用します。

開発の柔軟性が上がり、ユーザーのフィードバックを素早く反映できるようになります。

アジャイル開発について詳しく知りたい方はこちらの記事をご覧ください。

CI/CDパイプラインの構築

開発とリリースのスピードを上げるために、CI/CDパイプライン(継続的インテグレーションと継続的デリバリー/デプロイメントの仕組み)を整えます。

CI(継続的インテグレーション)は、コードの変更を頻繁に統合し、バグを早期に発見するための自動テスト環境です。CD(継続的デリバリー/デプロイメント)は、テスト済みのコードを本番環境やステージング環境にスムーズに反映させる仕組みです。

手動でのリリース作業が不要になり、開発効率が上がります。GitHub Actions、GitLab CI/CD、Jenkinsなどのツールがよく使われます。

CI/CDについて詳しく知りたい方はこちらの記事をご覧ください。

IaC(Infrastructure as Code)の導入

インフラ管理の効率化のために、IaC(Infrastructure as Code)を導入します。インフラの設定をコードとして管理し、自動化する手法です。

TerraformやAnsibleといったツールを使うことで、環境の構築や変更を一貫した状態で管理でき、手作業による設定ミスを防げます。環境の再現性が上がることで、開発と運用の負担も軽減されます。

コンテナ・Kubernetesの活用

開発環境と本番環境の統一を図るために、コンテナ技術を活用します。Dockerコンテナを導入することで、環境の違いによる問題を減らし、どこでも同じ設定でアプリケーションを実行できます。

Kubernetes(コンテナを自動的に管理し、負荷分散やスケーリングを行うツール)を導入すれば、アクセスの増減に応じた柔軟な運用が可能になります。

監視・ロギングの整備

システムの安定性を確保するために、監視とロギングの仕組みを整えます。

監視にはPrometheus(システムの状態をリアルタイムで収集し、異常を検知するツール)やGrafana(監視データを可視化するツール)を活用します。ログ管理にはELK Stack(Elasticsearch, Logstash, Kibanaを組み合わせたログ分析システム)を利用し、リアルタイムでのログ解析を可能にします。

障害が発生した際に原因をすぐに特定でき、システムの信頼性を高められます。

ステップ2:セキュリティを統合しDevSecOpsへ移行する

DevOps基盤が整ったら、セキュリティを開発・運用の流れに組み込んでいきます。意識改革から始め、段階的にツールや仕組みを導入するのがスムーズです。

セキュリティ意識の浸透

DevSecOpsへの移行では、「セキュリティは開発・運用チーム全員が意識すべきもの」という考え方を浸透させることから始めます。開発者向けのセキュリティトレーニングを実施し、安全なコードを書く習慣を定着させます。

シフトレフトの導入

開発の早い段階でセキュリティチェックを実施する「シフトレフト」を取り入れます。コードレビュー時にセキュリティの観点を加え、脆弱性の発見と対策を前倒しにすることで、後工程での手戻りを防ぎます。

CI/CDパイプラインへのセキュリティ統合

CI/CDパイプラインにセキュリティチェックを組み込み、コードがプッシュされるたびに自動でスキャンが実行される仕組みを整えます。問題があればリリース前に修正でき、脆弱性が本番環境に持ち込まれるリスクを減らせます。

インフラ・ネットワークのセキュリティ強化

アプリケーションだけでなく、インフラやネットワークのセキュリティ対策も強化します。コンテナのイメージスキャンやアクセス制御の導入により、本番環境の安全性を高めます。

セキュリティ監視の整備

リアルタイムでの脅威検知を可能にするため、セキュリティ監視の仕組みを整えます。不審なアクティビティの検知や監査ログの管理により、インシデントへの迅速な対応が可能になります。

導入を成功させるポイント

DevSecOpsの導入を定着させるには、技術面だけでなく組織面の準備も必要です。

1つ目は、KPI(重要業績評価指標)の設定です。脆弱性の検出率や修正までのリードタイム、セキュリティ起因のリリース遅延回数などを指標にすることで、導入効果を数値で可視化でき、改善の方向性が明確になります。

2つ目は、段階的な導入です。全社一斉に始めるのではなく、小規模なプロジェクトから着手し、成果とノウハウを他チームに展開していく流れを取り入れると定着しやすいでしょう。

3つ目は、経営層との合意形成です。ツールや人材への継続的な投資が必要になるため、ROI(投資対効果)やリスク軽減のメリットを示し、早い段階で合意を得ておくと組織全体の推進力が高まります。

DevSecOpsの導入では、DevOps基盤の構築からセキュリティの統合まで、多くの工程を段階的に進める必要があります。

アイスリーデザインでは、構想からPoC、実装、運用まで一貫した支援が可能です。まずはお気軽にご相談ください。

DevSecOpsに必要なセキュリティ対策

DevSecOpsでは、開発から運用までのすべてのフェーズでセキュリティを考慮します。

ここでは、この3つの領域について説明します。

アプリケーションセキュリティ(SAST・DAST・SCA)

アプリケーションセキュリティは、ソフトウェアの脆弱性を防ぐための対策です。DevSecOpsにおけるセキュリティの中核となる領域で、開発段階でのリスク検出を担います。

| 手法 | 内容 |

|---|---|

| SAST(静的解析) | ソースコードを解析し、脆弱性を開発初期に検出する。問題を早期に発見し、修正コストを抑えられる |

| DAST(動的解析) | アプリを実行しながら脆弱性を特定する。実際の攻撃リスクを把握し、安全性を高められる |

| SCA(ソフトウェアコンポジション解析) | 外部ライブラリやOSSの依存関係をチェックする。既知の脆弱性を見つけ、リスクを管理できる |

これらを組み合わせることで、コードレベルから依存関係まで幅広くカバーできます。

インフラ・ネットワークセキュリティ

インフラ・ネットワークセキュリティは、サーバーやクラウド環境を安全に管理するための対策です。アプリケーションだけでなく、それを支えるインフラ層の保護も必要です。

| 手法 | 内容 |

|---|---|

| コンテナスキャン | コンテナイメージ内の脆弱性を検出し、安全なコンテナ運用を維持する |

| ゼロトラストアーキテクチャ | すべてのアクセスを検証し、信頼できる通信のみ許可する。不正アクセスのリスクを軽減できる |

| クラウドセキュリティ | クラウド環境のセキュリティをリアルタイムで監視し、不審な動きを素早く検知する |

アプリケーション側の対策と合わせて、インフラ層も保護することでシステムの安全性が高まります。

CI/CDパイプラインのセキュリティ

CI/CDパイプラインのセキュリティは、開発プロセス全体にセキュリティを組み込むための対策です。パイプライン上でのチェックを自動化することで、人的ミスによるリスクを減らせます。

| 手法 | 内容 |

|---|---|

| シークレット管理 | 認証情報やAPIキーを安全に管理する。VaultやAWS Secrets Managerなどのツールで、コード内への誤混入を防ぐ |

| セキュアなコミットの強制 | Git HooksやPre-commitで自動チェックし、セキュリティリスクのあるコードがリポジトリに入るのを防ぐ |

| Policy as Code | セキュリティポリシーをコードとして定義し、ガードレールとして自動適用する。ルール違反を検知し、基準を満たさないデプロイをブロックできる |

パイプライン全体にセキュリティを組み込むことで、リリースのたびに一定の安全性を担保できます。

DevSecOpsで活用するツール

DevSecOpsでは、開発フェーズごとに適切なツールを組み合わせて運用します。コードの静的解析は開発初期に、コンテナスキャンはビルド時に、CI/CDのセキュリティチェックはリリース前に、モニタリングは運用中にそれぞれ活用するのが一般的です。

ここでは、各領域の代表的なツールを紹介します。

コードのセキュリティスキャン

コードの脆弱性を開発段階で検出するためのツールです。

| ツール | 説明 |

|---|---|

| SonarQube | SASTツール。静的コード解析で脆弱性を検出する |

| Checkmarx | 高度なコード解析機能を持つSASTツール |

| Snyk | オープンソースライブラリの脆弱性管理ツール |

プロジェクトの規模や使用言語に応じて、適したツールを選定しましょう。

コンテナ・インフラのセキュリティ

コンテナやインフラ環境の脆弱性を検出・管理するツールです。

| ツール | 説明 |

|---|---|

| Trivy | コンテナイメージやIaCの脆弱性スキャンツール |

| Aqua Security | コンテナ・Kubernetesのセキュリティを強化するプラットフォーム |

| Falco | Kubernetesの異常検知ツール |

コンテナ環境を採用している場合は、イメージスキャンとランタイム監視の両方を導入するのが望ましいでしょう。

CI/CDのセキュリティ

CI/CDパイプライン上でセキュリティチェックを自動化するツールです。

| ツール | 説明 |

|---|---|

| GitHub Dependabot | 依存関係の脆弱性を自動検出し、修正提案を行う |

| GitLab Security Dashboard | GitLabのCI/CDパイプライン内でセキュリティチェックを実行する |

| Vault | HashiCorp製のシークレット管理ツール |

パイプラインにセキュリティチェックを組み込むことで、リリース前の検出漏れを防げます。

継続的モニタリング

運用中のシステムを監視し、脅威をリアルタイムで検知するツールです。

| ツール | 説明 |

|---|---|

| Splunk | ログ分析・監視ツール。異常検知を自動化できる |

| Elastic Security | SIEM(Security Information and Event Management)として活用できる |

リリース後もセキュリティ監視を継続することで、新たな脅威への対応力が高まります。

DevSecOps導入の課題と対策

DevSecOpsの導入には、文化・ツール・人材・経営層の理解など、複数の課題が伴います。企業の規模や業種によって優先度は異なります。

ここでは、それぞれの課題と対策を説明します。

文化と意識の変革

DevSecOpsでは、開発チームとセキュリティチームの間にある文化の違いが課題になりがちです。セキュリティチームは「リスクを減らす」ことを重視し慎重に進める傾向がある一方、開発チームは「素早くリリースする」ことを優先しがちです。

このギャップを埋めるには、組織全体でセキュリティを「共有の責任」として認識する意識改革が必要です。

対策としては、セキュリティチャンピオン制度(各チームにセキュリティの推進役を置く仕組み)の導入や、開発・セキュリティ合同でのコードレビューが挙げられます。日常的にセキュリティの視点を共有する場を設けることで、チーム間の意識のズレを縮められます。

ツールとプロセスの統合

CI/CDパイプラインにセキュリティツールを組み込むには、時間とコストがかかります。SASTやDASTといったツールの導入だけでなく、開発フローに適応させるための調整も必要です。コンテナ環境やIaC(Infrastructure as Code)のセキュリティスキャン自動化にも同様の課題があります。

対策としては、全社一斉ではなく小規模なPoCから段階的に導入する方法が現実的です。1つのプロジェクトで検証し、うまくいった設定やフローを他チームに展開していくことで、負担を抑えながら定着させられます。

開発スピードとセキュリティのバランス

セキュリティ対策を強化すると、脆弱性スキャンやコードレビューの工数が増え、開発スピードが落ちるリスクがあります。スピードとセキュリティのバランスをどう取るかは、DevSecOps導入における代表的な課題です。

スキャンの対象や頻度を段階的に調整し、開発フローへの影響を見ながらバランスを探っていくとよいでしょう。

スキル不足と人材育成

DevSecOpsを実践するには、開発・セキュリティ・運用の知識を兼ね備えたエンジニアが必要ですが、多くの企業でこうした人材が不足しています。セキュリティ脅威を理解しながら開発に適用できるスキルや、IaCやCI/CDにセキュリティを組み込むスキルを持つ人材が少ないことが、導入の壁になっています。

対策としては、社内向けのセキュリティトレーニングや、外部の研修プログラムの活用が挙げられます。短期間で全員を育成するのは難しいため、まずは各チームのリーダー層から知識を広げていく方法が取り組みやすいでしょう。

経営層の理解とサポート

DevSecOpsは技術的な取り組みだけでなく、経営層の理解とサポートも必要です。「なぜDevSecOpsを導入するのか」を明確にし、ROI(投資対効果)やリスク軽減のメリットを経営陣に伝えることで、理解を得やすくなります。

経営層のサポートがないと、ツールの導入や組織体制の強化が進みにくくなるため、早い段階で合意を形成しておくことが大切です。

レガシーシステムとの統合

レガシーシステムでは、CI/CDや自動セキュリティテストを組み込むことが難しい場合があります。レガシーコードにはセキュリティ上の脆弱性が多く、最新のツールと互換性がないケースも珍しくありません。手作業による運用が多く、自動化が難しい点も課題です。

対策としては、レガシーシステム全体を一度に移行するのではなく、新規開発部分からDevSecOpsを適用し、段階的に範囲を広げていく方法が取り組みやすいでしょう。

ツール選定や組織体制の整備など、DevSecOpsの導入に課題を感じている方もいるでしょう。アイスリーデザインでは、デザイナーとエンジニアが同一チームで開発を進めるワンストップ体制で、セキュアな開発環境の構築を支援します。お気軽にご相談ください。

DevSecOpsの成功事例

DevSecOpsを導入して成果を上げている企業の事例を紹介します。

- Netflix – 自動化によるセキュリティ強化

- PayPal – セキュリティを組み込んだCI/CDパイプライン

- Capital One – クラウドセキュリティの最適化

- IBM – エンタープライズ向けセキュリティ強化

Netflix – 自動化によるセキュリティ強化

Netflixは、マイクロサービスアーキテクチャを採用しており、毎日何千ものデプロイが実施されています。手作業によるセキュリティチェックでは対応しきれず、セキュリティリスクの管理が課題でした。

この課題に対し、Netflixは以下の取り組みを進めました。

- Security Chaos Engineering:セキュリティの脆弱性を意図的にシステム内でテストし、耐障害性を向上

- Prisma Cloud(旧Twistlock):コンテナセキュリティを自動化し、イメージスキャンを継続的に実施

- CI/CDパイプラインへの統合:セキュリティチェックを開発プロセスに組み込む

その結果、脆弱性検出が高速化され、開発スピードを落とさず安全なリリースを実現しています。事後対応ではなく、事前対応型のセキュリティ体制が定着しました。

PayPal – セキュリティを組み込んだCI/CDパイプライン

PayPalは、金融サービスを提供する企業として高いセキュリティレベルを必要としていました。しかし、従来のセキュリティアプローチでは開発スピードが落ちるという課題がありました。

この課題に対し、PayPalは以下の取り組みを進めました。

- DevSecOpsプラクティスの導入:セキュリティチームと開発チームが連携し、早期に脆弱性を特定・修正

- コードセキュリティスキャンの自動化:SASTとDASTをCI/CDパイプラインに統合

- 開発者向けのセキュリティトレーニング:セキュリティリスクを意識したコーディングを促進

その結果、リリース速度を維持しながら高いセキュリティを確保できるようになりました。以前は数日かかっていた脆弱性対応が、数時間で完了できるようになっています。

Capital One – クラウドセキュリティの最適化

Capital Oneは、金融機関としてクラウド環境のセキュリティ管理に課題を抱えていました。クラウド上でのデータ保護とコンプライアンスの確保が必要でした。

この課題に対し、Capital Oneは以下の取り組みを進めました。

- クラウドネイティブなセキュリティツールの導入:AWS Security HubやGuardDutyを活用し、異常検知を強化

- IaC(Infrastructure as Code)の活用:セキュアなクラウドインフラをコードで管理し、設定ミスを防止

- 継続的なコンプライアンスチェック:自動化ツールで、クラウド環境の設定が常に規制に準拠しているかを監視

その結果、クラウドのセキュリティリスクを削減し、従来のオンプレミス環境よりも高速かつ安全にサービスを展開できるようになりました。

IBM – エンタープライズ向けセキュリティ強化

IBMは、エンタープライズ向けにセキュリティソリューションを提供する一方で、自社の開発プロセスでもセキュリティを強化する必要がありました。

この課題に対し、IBMは以下の取り組みを進めました。

- DevSecOpsフレームワークの確立:開発・運用・セキュリティの各チームが協力する文化を醸成

- セキュリティガバナンスの自動化:AIを活用し、リアルタイムでリスクを分析

- ゼロトラストアーキテクチャの導入:すべてのアクセスを検証し、最小権限の原則を徹底

その結果、セキュリティインシデントの発生率が低下し、AI活用により手動対応にかかる工数も削減されています。

まとめ

DevSecOpsは、DevOpsにセキュリティを組み込むことで、開発スピードと安全性を両立させるアプローチです。単にツールを導入するだけでなく、開発プロセス全体でセキュリティを意識する文化を根づかせることが、定着への近道になります。

導入にあたっては、以下の流れを意識するとよいでしょう。

- DevOps基盤の構築からセキュリティの段階的な統合へ進める

- SAST・DAST・SCAなどのセキュリティ対策をCI/CDパイプラインに組み込む

- KPIの設定や経営層との合意形成で、組織全体の推進力を高める

セキュリティを「後から追加するもの」ではなく「最初から組み込むもの」として捉えることで、安全で持続的な開発体制を整えられます。

アイスリーデザインでは、DXを推進する企業向けにDevSecOpsの導入支援を提供しています。開発スピードとセキュリティの両立に課題を感じている方は、お気軽にご相談ください。

本記事は、2025年2月10日に公開された記事を再編集し、2026年4月9日にin-Pocket編集部により情報を追記しております。